תארו לעצמכם שאתם מציצים בטלפון ורואים הודעה שנשלחה אליכם מגורם אנונימי. לא פרסומת מעצבנת, לא לינק פישינג לאתר דואר ישראל מזויף, אלא הודעה אישית, שמציעה לכם עמלה של 15% מכל תשלום כופר שיושג, אם תיתנו להאקרים גישה למחשב שלכם בעבודה.

נשמע קצת מופרך, אבל זה בדיוק מה שקרה לג'ו טיידי, כתב לענייני סייבר ברשת BBC. טיידי קיבל את המסר בהודעה בסיגנל, מיוזר ששמו Syndicate. למעשה, היוזר הציע לטיידי סכום כסף גדול מאוד, אם יאפשר לו לחדור למערכות הממוחשבות של BBC דרך הלפטופ שלו.

התוכנית של סינדיקייט, ככל הנראה, היתה לגנוב מידע ולהתקין תוכנות כופרה שמצפינות את המידע במחשבי החברה, ולדרוש תשלום תמורת שחרור המידע מההצפנה.

רק ימים ספורים לפני ההודעה שקיבל הכתב, פורסם בברזיל שעובד IT נעצר לאחר שמכר את פרטי ההתחברות שלו להאקרים – מה שלטענת המשטרה גרם לנזק של 100 מיליון דולר לבנק מקומי.

בהנחיית עורך בכיר ב-BBC, טיידי החליט "לזרום" עם Syndicate כדי להבין מקרוב איך מתבצעות עסקאות אפלות כאלה מול עובדים, בתקופה שבה מתקפות סייבר הופכות למשמעותיות ומשבשות יותר ויותר את חיי היומיום של כולנו. טיידי ביקש מסינדיקייט פרטים, וקיבל הסבר: אם ייתן להם את פרטי ההתחברות והקוד האישי שלו, הם יפרצו ל-BBC וידרשו כופר בביטקוין. טיידי יקבל חלק מהסכום.

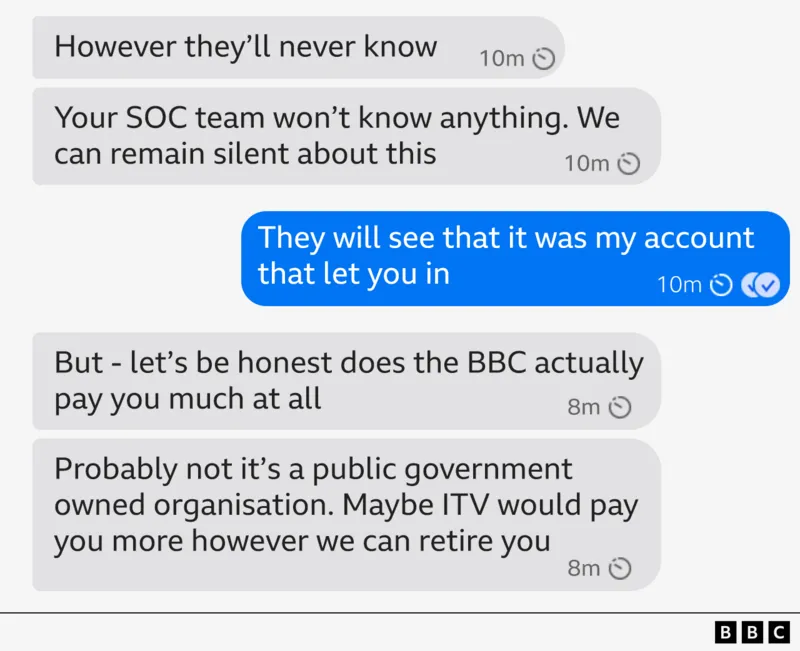

בהמשך הם שדרגו את ההצעה: "אנחנו לא יודעים כמה ה-BBC משלם לך, אבל מה דעתך על 25% מהסכום הסופי, כשאנחנו לוקחים 1% מההכנסות הכוללות של BBC? לא תצטרך לעבוד יותר בחיים."

ההאקרים העריכו שהם יכולים לדרוש עשרות מיליוני דולרים אם הפריצה תצליח. ה-BBC לא הצהיר פומבית אם ישלם אי פעם כופר, אולם מומחים בתחום הסייבר ממליצים לא לשלם. ההאקרים המשיכו לנסות לשכנע: "תגיד את האמת, ה-BBC בכלל משלם לך משהו?" הם הקניטו. "אנחנו יכולים לעזור לך לפרוש." הם טענו שכבר הצליחו בעבר בעסקאות עם עובדים פנימיים, וחשפו שמות של שתי חברות שנפגעו השנה – חברת בריאות בריטית וספק שירותי חירום אמריקאי.

ההאקר הציג את עצמו כ"מנהל פניות" בקבוצת פשע סייבר בשם Medusa, וטען שהוא היחיד בחבורה שמדבר אנגלית.

מדובר בארגון Ransomware-as-a-Service – כל אחד יכול להצטרף לפלטפורמה שלהם ולהשתמש בה כדי לפרוץ לארגונים. דוח של חברת אבטחת המידע CheckPoint מעריך שהמנהלים של Medusa פועלים מרוסיה או ממדינות בעלות בריתה, ונמנעים מלתקוף מטרות ברוסיה ובמדינות חבר העמים. ההאקר אף שלח בגאווה קישור לאזהרה פומבית שפרסמו רשויות הסייבר בארה"ב במרץ, לפיה Medusa פרצה ליותר מ-300 מטרות בארבע שנות פעילותה.

הכתב המשיך לחקור, וביקש הוכחות לזהותם של ההאקרים. הם הפנו אותו לכתובת דארקנט של Medusa והזמינו אותו לתקשר איתם דרך Tox. אם אתם לא מכירים, Tox הוא פרוטוקול מסרים מיידיים מבוזר, בקוד פתוח, שנועד לאפשר תקשורת מאובטחת ופרטית ללא תלות בשרת מרכזי. הוא מבוסס על רשת P2P המשתמשת ב-DHT לצורך איתור משתמשים, וכל התקשורת בו מוצפנת מקצה לקצה באמצעות ספריות קריפטוגרפיות. באמצעות Tox ניתן לקיים צ'אטים, שיחות קוליות, שיחות וידאו והעברת קבצים ברמת סודיות גבוהה, שכן המידע נשמר רק אצל הצדדים עצמם.

נוסף על כך, ההאקר שלח לטיידי קישור לעמוד גיוס של Medusa בפורום סייבר סגור, וביקש שיפקיד 0.5 ביטקוין (כ-55 אלף דולר) כצעד בונה אמון. טיידי אמר שלא ברור אם ההאקרים הבינו שהוא כתב, ולא עובד IT שאחראי על תשתיות. בשלב מסוים הם שלחו לו קוד וביקשו להריץ אותו על המחשב שלו ולדווח מה מתקבל. בשלב הזה, הוא כבר פנה לצוות אבטחת המידע של BBC.

מאחר שטיידי התמהמה בתשובתו (הוא הרי לא התכוון לשתף פעולה באמת), ההאקרים התעצבנו ועברו לאיומים. הטלפון שלו החל להתמלא בהודעות אימות דו-שלביות (MFA). זו טכניקה מוכרת בשם MFA Bombing – הצפה בהודעות כדי לגרום לקורבן ללחוץ בטעות על "אישור". הטלפון הפך לבלתי שמיש. צוות אבטחת המידע של BBC החליט לנתק אותו לחלוטין מהמערכות – בלי אימיילים, בלי גישה פנימית, בלי הרשאות. לאחר שהפסיק להגיב, ההאקרים נעלמו ומחקו את המשתמש שתיקשר איתו בסיגנל.

חשיבותו של צוות IR

צוות IR (ראשי תיבות של Incident Response) הוא קו ההגנה האחרון והקריטי של כל ארגון מול מתקפות סייבר, ובמיוחד מול מצבים שבהם גורם אנונימי פונה ישירות לעובד ומנסה לגייס אותו. תפקידו של צוות ה-IR הוא לא רק להגיב לאירוע לאחר שכבר התרחש, אלא גם להדריך עובדים איך לנהוג ברגע שמופיעה אינדיקציה ראשונית לניסיון חדירה.

במקרה של ג’ו טיידי, צוות ה-IR של ה-BBC החליט שעדיף לנתק אותו מהמערכות הארגוניות, צעד שהציל את הארגון מאפשרות פריצה מבפנים. פעולות מהירות כאלו נועדו למזער נזק, למנוע זליגת מידע, ולבודד את ההאקרים לפני שיצליחו לחדור לעומק התשתיות.

חשיבותו של שירות IR מתבטאת גם בהיבט של מודעות והדרכה. אחת הדרכים המרכזיות שבהן האקרים מנסים לעקוף מערכות הגנה מתקדמות היא הנדסה חברתית. זהו שם כולל לשיטות שמטרתן לנצל את הגורם האנושי בארגון – העובדים – במקום לפרוץ למערכות באמצעים טכנולוגיים בלבד. הנדסה חברתית יכולה לבוא בצורת הודעה מפתה, כמו במקרה של Syndicate, אך גם כטלפון מתחזה, אימייל שנראה לגיטימי, או אפילו יצירת קשר אישי דרך רשתות חברתיות. המטרה תמיד זהה: לגרום לקורבן לעשות פעולה שנראית תמימה אך בפועל מעניקה להאקרים גישה ישירה למערכות.

כאשר עובדים מודעים לסיכונים הללו ומבינים שהם חלק קריטי מהגנת הארגון, הם הופכים לקו ההגנה הראשון ולא לנקודת החולשה. צוות IR אחראי על יצירת תרבות כזו, שבה כל פנייה חריגה מדווחת מיידית, וכל ניסיון לגייס עובד נתפס כאיום ולא כקוריוז.